Multi-Faktor-Authentifizierung für Kunden

Angesichts der massiven Sicherheitsverletzungen bei Benutzernamen und Passwörtern, die jede Woche in den Schlagzeilen erscheinen, ist die Multi-Faktor-Authentifizierung das neue erforderliche Mindestniveau, um sicherzustellen, dass Ihre Kunden wirklich die sind, die sie vorgeben zu sein. Auch wenn Ihre Website oder Ihre mobile Anwendung keine Finanztransaktionen durchführt, sollten Sie die Multi-Faktor-Authentifizierung für Ihre Kunden einführen. Mit Auth0 ist das einfacher als Sie denken.

Das Problem

Die Lösung

In einem Multi-Faktor-Authentifizierungsszenario werden zusätzlich zum Benutzernamen/Passwort weitere Faktoren wie „etwas, das Sie wissen“, „etwas, das Sie haben“ oder „etwas, das Sie sind“ von der Anwendung abgefragt. Beliebte Methoden sind ein Fingerabdruck mit Apple TouchID, ein Retina-Scan, Gesichts- oder Stimmerkennung, ein Einmalpasswort von einem Hardware- oder Software-Token, ein per SMS gesendeter Code, ein per E-Mail zugestellter Code, die Beantwortung geheimer Fragen oder die Anwesenheit an einem bestimmten Ort – die Liste lässt sich beliebig fortsetzen.

MFA kann bei der ersten Anmeldung angefordert werden, um die Identität des Kunden sicherzustellen, der eine bestimmte Anwendung nutzen möchte. Darüber hinaus wird eine Technik, die als kontextbezogene MFA bekannt ist, immer beliebter, bei der die Abfrage zusätzlicher Berechtigungsfaktoren auf dem Kontext der Interaktion des Kunden basiert, z. B. einer Gruppe, der er angehört, dem Zugriff von einem neuen Gerät oder Standort aus, der Ressource, auf die zugegriffen wird, oder der Uhrzeit.

Das Gesamtbild

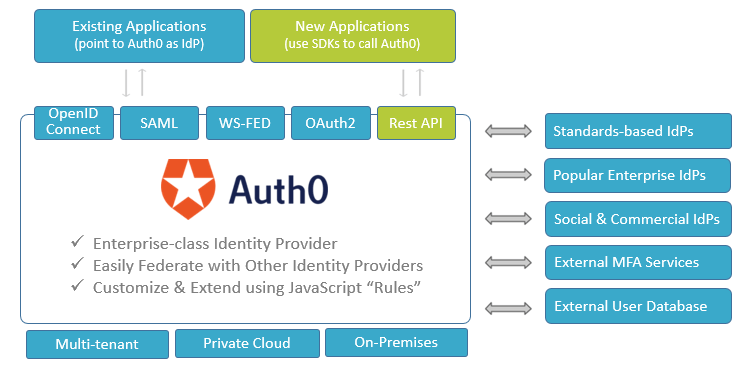

Auth0 kann sowohl zur Verbesserung bestehender Anwendungen verwendet werden, für die es möglicherweise keinen Quellcode gibt, als auch für neue Anwendungen, für die Quellcode verfügbar ist. Ändern Sie bei bestehenden Anwendungen die Einstellung, die verwendet wird, um zum Identitätsanbieter (IdP) für die Kunden zu gelangen, von dem bestehenden Identitätsanbieter auf Auth0. Dadurch kann Auth0 als Vermittler zwischen der Anwendung und dem ursprünglichen Kunden-IdP oder der externen Benutzerdatenbank fungieren. Neue Anwendungen nutzen die Auth0-APIs über die praktischen SDKs, die für jedes mobile Gerät oder Anwendungsframework spezifisch sind, zusammen mit den bekannten Auth0-Codebeispielen und maßgeschneiderten Schritt-für-Schritt-Anleitungen für jedes spezifische Szenario, von denen Entwickler schwärmen.

Auth0 fügt sowohl bestehenden als auch neuen Anwendungen MFA-Funktionen und mehr hinzu

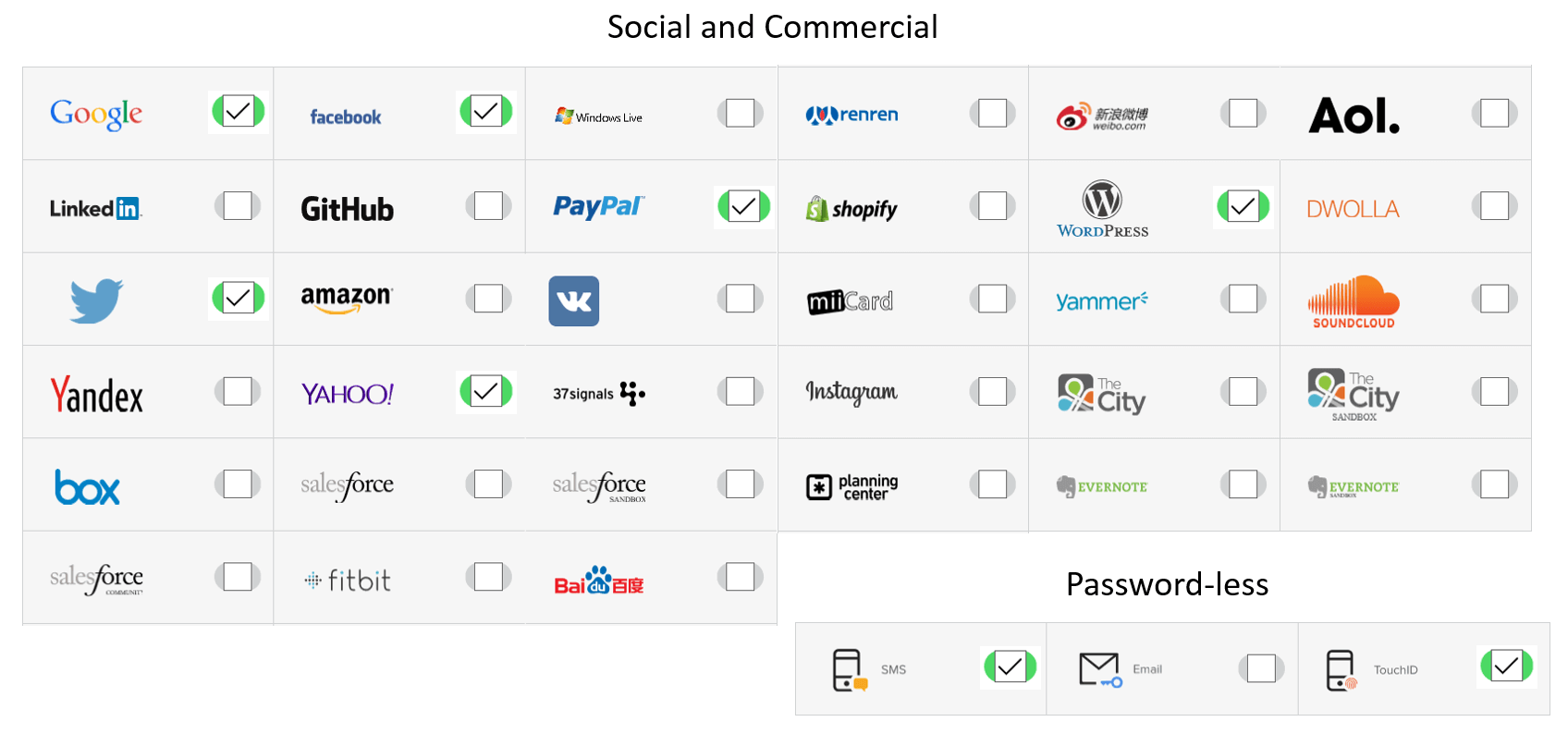

Sobald die Anwendungen Auth0 als IdP verwenden, können Sie bestehende Kunden bedienen, ohne dass diese ihre Passwörter ändern oder irgendetwas unternehmen müssen. Kunden haben die Wahl, sich mit einem der standardbasierten oder beliebten sozialen und kommerziellen IdPs wie Windows Live, Google, Facebook, Amazon, Salesforce, um nur einige Beispiele zu nennen, anzumelden.

Auth0 verbindet sich mit jedem OpenID Connect, OAuth oder gängigen IdPs

Einmal eingeführt, bietet Auth0 die solide Grundlage, die erforderlich ist, um zusätzliche Funktionen einheitlich für alle Anwendungen, die auf mobilen Geräten oder im Web laufen, hinzuzufügen, wie z. B. SSO, passwortlose Authentifizierung, Multi-Faktor-Authentifizierung, kontextbezogene MFA, Protokollierung von Benutzeraktivitäten und mehr.

Optionen für die Multi-Faktor-Authentifizierung

Es ist einfach, eine kontextbezogene Multi-Faktor-Authentifizierung für jeden Benutzer oder jede Benutzergruppe hinzuzufügen, wo und wann es angebracht ist. Auth0 MFA-Funktionen umfassen:

(i) Verwenden Sie eine der vielen MFA-Lösungen, die es heute gibt, z. B. SMS-Text, E-Mail, biometrische Lösungen, passwortlose Lösungen und mehr, und seien Sie bereit, neue Lösungen hinzuzufügen, sobald sie verfügbar oder notwendig werden. Auth0 unterstützt alle MFA-Dienstleister durch leistungsstarke „Regeln“ für den Authentifizierungsfluss, die im Folgenden beschrieben werden.

(ii) Fügen Sie kontextbezogene MFA hinzu, mit der Sie beliebige Bedingungen definieren können, die zusätzliche Authentifizierungsherausforderungen für Ihre Kunden auslösen, um die Sicherheit zu erhöhen, z. B. geografischer Standort (Geo-Fencing), Adresse oder Art des verwendeten Netzwerks (IP-Filterung), Tageszeit, Wochentag oder Änderung des Standorts oder des Geräts, das zur Anmeldung verwendet wird, wie hier beschrieben (https://auth0.com/docs/multifactor-authentication).

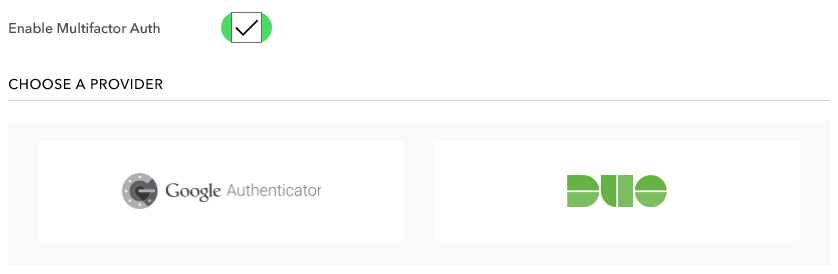

(iii) Mit dem Umlegen eines Schalters im Auth0-Dashboard fügen Sie die beliebte Google Authenticator MFA-Erfahrung (https://en.wikipedia.org/wiki/Google_Authenticator) oder die Duo Security MFA-Erfahrung (https://www.duosecurity.com/) in den Authentifizierungsfluss für beliebige Anwendungen ein.

Aktivieren Sie MFA für jede Anwendung mit nur einem Schalter

Erweiterbarkeit mit Regeln

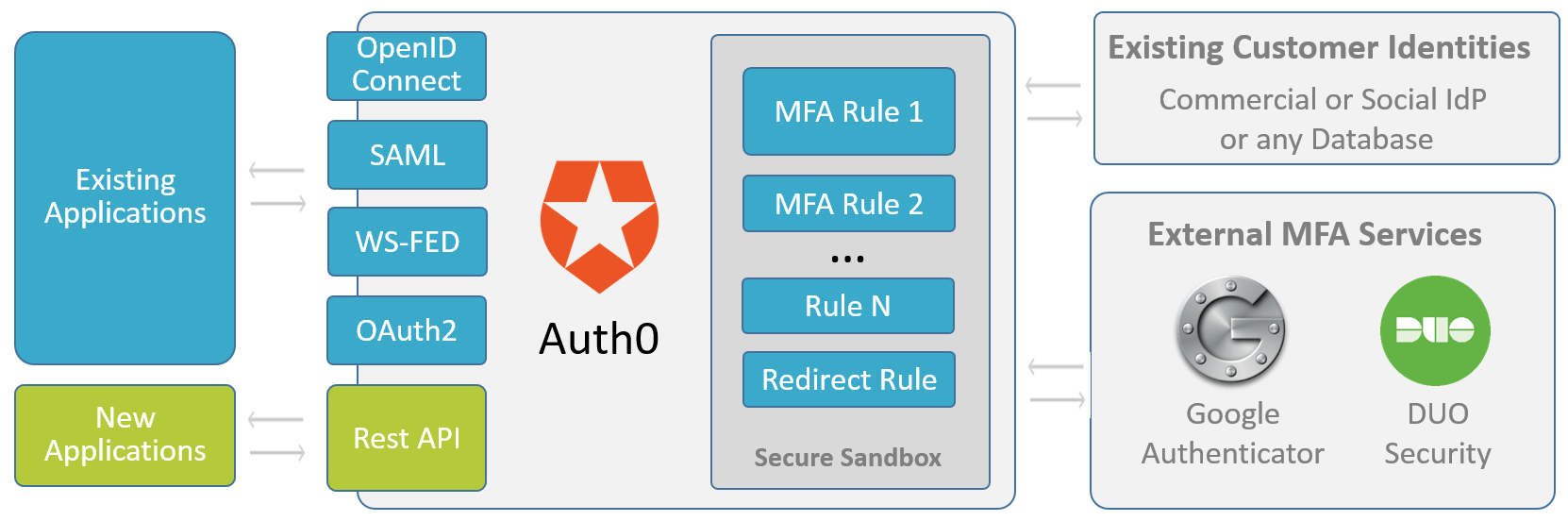

Auth0 ermöglicht Ihnen die Anpassung und Erweiterung des Authentifizierungsflusses durch JavaScript-Funktionen, die als Regeln bezeichnet werden (https://auth0.com/docs/rules), die in einer sicheren Umgebung (Sandbox) ausgeführt werden und eine einfache Erweiterung von Auth0 ermöglichen. Die Regeln werden ausgeführt, nachdem der vorhandene IdP den Kunden authentifiziert hat und bevor die Kontrolle an die Anwendung zurückgegeben wird, die Auth0 aufgerufen hat.

Die Regeln werden ausgeführt, nachdem der Kunde authentifiziert wurde und bevor die Kontrolle an die Anwendung zurückgegeben wird.

Viele unserer Kunden haben die Auth0-Regelfunktion als sehr hilfreich empfunden. Mit Regeln können Sie mit ein wenig JavaScript-Code alle möglichen Anpassungen des Anmeldevorgangs vornehmen. Einige der beliebtesten Verwendungszwecke für Regeln sind:

- Hinzufügen einer Multi-Faktor-Authentifizierung

- Kontextbezogene MFA (kontextabhängige, risikobasierte Authentifizierung)

- Hinzufügen, Entfernen oder Anreichern von Benutzerattributen, die von verschiedenen IdPs oder Datenbanken stammen

- Benutzerregistrierung

- Zustimmung zu und Annahme von gesetzlichen Bestimmungen

- Weiterleitung auf eine Seite zur Zustimmung, dass Benutzeransprüche an den Antragsteller gesendet werden

- Senden von Ereignissen an Analysetools wie Mixpanel, Segment oder KISSMetrics

- Durchsetzung von Richtlinien zur Zugriffskontrolle

Auth0 bietet Regelvorlagen, um die Erstellung neuer Regeln zu beschleunigen, und eine große Anzahl nützlicher Regeln wurde von der aktiven Gemeinschaft auf GitHUB (https://github.com/auth0/rules) beigesteuert.

Vorteile

Die Anmeldung für kostenlos

Beginnen Sie noch heute mit der Entwicklung und sichern Sie noch heute Ihre Anwendungen mit der Auth0-Identitätsplattform.